|

[N64] Project 64 sans spyware OU quand les ordiistes secourent les consoleux

Project 64, c'est un bon émulateur N64, c'est sûr.

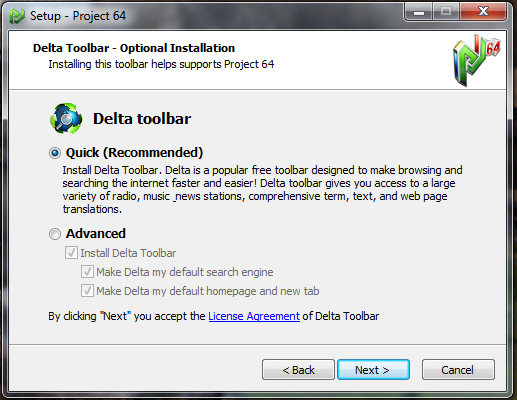

Après, sur les releases, on peut débattre de certains procédés. Pendant longtemps la beta était payante. J'arrive encore à concevoir cela, même si c'est discutable. Mais après ce que j'ai vu de la dernière release (2.0.0.14), là je dis NON. :angry: Et je vais vous expliquer pourquoi. Si l'on se réfère à Citation:

Problème : juste après avoir lancé l'install j'ai eu un warning de mon firewall / antivirus :  Je vais voir le who is de l'IP concernée ( 93.189.32.171 ) et je tombe sur un DNS espagnol. Bref, aucun moyen de savoir ce qu'on envoie et à qui. Et là, je pense à tous ceux qui n'ont pas ce genre d'outils sur leur machines... Aux consoleux qui ont une N64 en rade et qui veulent juste utiliser la dernière version de project 64 sans ces comportements suspects à base de spyware et sans se prendre la tête. Et je pleure. :cry: Qu'on demande à quelqu'un de payer pour avoir une release propre, oui, à la limite. Qu'on fasse de l'argent dans le dos de l'utilisateur, avec du datamining par le biais d'un émulateur supposément gratuit, sans qu'il puisse se défendre, en l'attirant avec des jeux d'éditeurs tiers qui ne toucheront pas un centime : non. NON, NON, NON et NON :angry:. Alors comment profiter de project 64 proprement ? Marskilla a pensé à vous ! Voici comment faire en 10 (petites) étapes : 1. Récupérez l'installeur de project 64 sur http://www.pj64-emu.com/downloads/project64/binaries/ 2. Enregistrez le sur un dossier C:\N64 de votre disque dur 3. téléchargez la dernière version d'innounp : http://sourceforge.net/projects/innounp/files/innounp/ (version 0.38 à ce jour). Il ne faut pas prendre les fichiers sources "innounpxxxsrc.rar" 4. Ouvrez l'archive et placez innonunp.exe dans le dossier C:\N64 5. Ouvrez une fenêtre d'exécution (touche windows + "R") et tapez "cmd" :  6. dans la fenêtre fraîchement ouverte tapez les commandes cd /d c:\n64 (puis entrée) et : innounp -x "nom de l'exéctuable du package project 64" (puis entrée)  7. Innounp va extraire les fichiers de l'installeur dans le dossier N64 :  8. Dans windows, rendez vous dans le dossier "C:\N64\{app}"  9. Tous les fichiers dont vous avez besoin pour utiliser project 64 sont là. Déplacez les où vous voulez et supprimez le dossier "C:\N64" et ce qu'il reste dedans (et par là même tout le contenu caca suspect) 10. Lancez l'émulateur en exécutant via windows "Project64.exe" là où vous l'avez-mis. A vous les joies de la N64 sans dégueulasser votre PC...  Merci qui ? (le premier qui dit "merci mon chien", je supprime le topic <_<) |

Une petite précision que je dois apporter en me relisant :

Je n'affirme pas que l'install de project 64 déploie un spyware. Je n'ai pas poussé l'investigation jusqu'au bout et je ne veux pas qu'on m'accuse de crier au loup. Par contre, ce qui est sûr, c'est qu'il a un comportement suspect... Certains antivirus (7/46) remontent un adware https://www.virustotal.com/fr/file/b...is/1366890789/ Avec la manip ci-dessus, y'a plus de doute c'est propre. ^_^ |

Merci mon chien !

|

Citation:

Citation:

Non, je n'ai pas d'humour et je demande excuses ou lapidation virtuelle sur ce topic de Samus22 par au moins 5 membres du forum pour infantilisme primaire B) Je remettai alors la manip. |

Citation:

j'ai le choix de mon arme ? :devil: |

Citation:

même si moi j'avais en tête une réplique de pulp fiction : Citation:

Et puis traditionnellement la lapidation, c'est les pierres. En tout cas ça fait 1, encore 4. |

ouais mais moi, la lapidation, je la fais avec c'que j'veux, na! Avec des boules de pétanque, par exemple ?^^

|

Citation:

|

Je vote la lapidation aussi.

Mais je suis sûr Vince peut faire mieux que les boules de pétanque :  |

Ok. Ca fait 2, plus que 3. :-)

|

Citation:

|

Citation:

Par défaut, l'installateur est lancé en administrateur chez moi (Windows 7). |

Citation:

J'ai posté toutes les captures d'écran que j'ai eu. C'est peut être parce que j'ai bloqué l'accès réseau... Cela dit, de toutes façon, l'accès TCP sur le port 80 à 93.189.32.171 se fait avant l'apparition de la première fenêtre de l'install de project64. J'ai investigué un peu plus et c'est pas clair. Si on attaque l'url avec le protocole http on obtient une page html vide (pas un 404 ou un 500, un <html></html>). Si on fait un traceroute vers l'ip, le dns réponds que c'est iad.edu.es. Je vois pas en quoi un site d'éducation espagnol serait lié à project 64 ou même à une page html délibérément vide. De plus l'exe temporaire contenu dans le package : "Project64_Bundle.exe" est quand même reconnu par 7 antivirus comme un adware. C'est un NSIS (donc un installeur contenu dans un autre installeur) et lorsqu'on l'ouvre avec seven zip, on peut y voir la dll "SYSTEM.DLL" qui est un plugin pour appeler d'autres dll du système. Franchement tout ce micmac pour deployer les fichiers d'un émulateur ? Qui n'utilise pas la base de registre ou d'autres ressources systèmes ? Enfin bref, avec ma méthode, on récupère les fichiers propres et basta, en plus on pourra le faire sur les prochaines versions normalement. Enfin si vous voulez l'avoir, reste trois lapideurs ou des excuses de l'affreux, car... Citation:

Comme dit Benoît Poelvoorde dans "C'est arrivé près de chez vous" : "Arrête gamin, on commence comme ça après on prend goût". |

Je te présente mes plus sincères excuses Mars ! Je ne le referai plus promis ! :blush:

Par contre pour la lapidation on peut garder ? |

Citation:

Citation:

|

Avec ou sans spyware, ta méthode est intéressante. Cet émulateur m'a toujours gonflé de n'avoir qu'un exécutable.

D'ailleurs, je privilégie toujours, lorsque c'est possible, les archives classiques pour les émulateurs et utilitaires du site. |

Le plus logique serait que l'installation de delta est téléchargée pendant l'installation : comme tu as bloqué la transmission Mars, ça n'a pas lancé l'install vu qu'elle était pas téléchargée... ^^

|

Merci Mars :)

|

Citation:

Citation:

et dans le "fameux" nsis Project64_Bundle.exe (suspect) on trouve cela :  Y'a donc uniquement des éléments graphiques pour l'install et des plugins nsis, dont inetc.dll qui est utilisé pour l'upload et le download dans NSIS (donc pour envoyer des infos et télécharger les binaires de la toolbar). Là où tout cela se confirme c'est avec la sollicitation tcp port 80 de l'ip qui renvoie un <html></html> J'imagine que Project64_Bundle sollicite l'ip en http et que si elle a une erreur elle déclenche pas l'installation, si elle a une page vide <html></html> elle télécharge le contenu et l'installe. Là où c'est suspect : d'abord y'a la détection des 7 antivirus (dont NOD32 avec des fonctions heuristiques appréciées des plus grands). Ensuite, NSIS peut très bien envoyer des informations à un tiers commercial avant l'installation de la toolbar. Donc je trouve que ce genre de pratique est clairement de l'abus : Même si on installe pas la toolbar on dialogue avec une ip bizarre qui est mal déclarée au niveau dns :   Vous allez pas me dire que "l'Instituto De Alta Direccion" déploie des toolbars...  Scénario peu crédible Et l'utilisateur n'a aucun moyen de savoir ce qu'il envoie et ce qu'il télécharge. Bref, je recommande l'emploi de la methode donnée (pruis reprise, puis redonnée) au début du topic : ça ne viole aucune loi et vous êtes sûr du truc. Citation:

|

et pour le lynchage de Samus22 c'est toujours oké ?

|

| Fuseau horaire GMT +2. Il est actuellement 04h19. |

vBulletin® v.3.8.7, Copyright ©2000-2024, Jelsoft Enterprises Ltd.